NHK “Tatuaggio Digitale” Episodio 5: Tecnologia IT e Legge Giapponese

Il 15 giugno è stata trasmessa l’ultima puntata del drama del sabato sera di NHK, “Digital Tattoo”, una serie che ha come protagonista un avvocato e che affronta temi come la gestione del rischio reputazionale su Internet. In qualità di avvocato che ha curato l’idea originale della serie, spiegherò le procedure legali e le tecnologie IT presentate nel drama.

https://monolith.law/reputation/nhkdrama-degitaltatoo-04[ja]

Identificazione del mittente di un’e-mail anonima

Nell’ultimo episodio, episodio 5, è stata rappresentata una scena in cui uno dei protagonisti, il YouTuber Taiga (interpretato da Daisuke Ito) (interpretato da Koji Seto), si confronta con suo padre, il politico Hidemitsu Ito (interpretato da Masato Ibu). Fino a questo punto, Taiga ha scoperto che il “colpevole” che ha inviato istruzioni via e-mail a un teppista per attaccarlo si trova nell’ufficio di Hidemitsu Ito, analizzando l’e-mail ricevuta dal teppista.

Prendendo questa scena come esempio, spiegheremo le tecniche tecniche per identificare il mittente di un’e-mail.

“Ho catturato l’uomo che ha attaccato e l’ho fatto parlare. Da questo ufficio, sono state inviate istruzioni per prendere di mira Daisuke attraverso un sito oscuro.”

Episodio 5 di Digital Tattoo

La scena corrispondente è nell’episodio 1.

“(Torcendo il braccio) Chi ti ha chiesto di farlo? Chi ti ha chiesto di attaccare Taiga?”

“Non lo so.”

“Chi ti ha chiesto di farlo! Parla!”

“Su un sito oscuro su Internet…”

“Un sito oscuro?”

“Ho ricevuto un’e-mail, mi hanno minacciato con un milione…”(Omissione)

“Mostrami quella e-mail!”

Episodio 1 di Digital Tattoo

Il colpevole che ha dato istruzioni al teppista, ovviamente, non si presenta dicendo “Sono dell’ufficio di Hidemitsu Ito”. Dovrebbe aver usato un indirizzo e-mail che può essere utilizzato in modo anonimo, come Yahoo!, e ha dato istruzioni in modo anonimo attraverso un “sito oscuro”. Tuttavia, anche in questo caso, ci sono casi in cui il mittente di un’e-mail può essere indagato attraverso la tecnologia IT.

Indagine sul percorso di invio attraverso l’analisi dell’intestazione dell’email

Quando si apre un’email su uno smartphone o su Gmail, oltre al corpo del messaggio, vengono visualizzate informazioni come il “mittente” e l'”oggetto”. Queste informazioni, al di fuori del corpo del messaggio, sono indicate nell’area chiamata “intestazione dell’email”. Comprendendo e analizzando questa “intestazione dell’email”, è possibile tracciare in una certa misura il percorso di invio dell’email.

Innanzitutto, pensate a una cartolina. Una cartolina ha un fronte e un retro. Il corpo del messaggio è sul retro. Sul fronte ci sono il mittente e il destinatario, e ci può essere anche un timbro postale.

Il rapporto tra “l’intestazione dell’email e il corpo del messaggio dell’email” è simile al rapporto tra “il fronte e il retro di una cartolina”. Non c’è bisogno di guardare il fronte se si vuole solo vedere il contenuto della lettera. Si guarda il fronte della cartolina per ottenere informazioni su chi ha inviato la lettera e quando è stata spedita.

E poi, l’intestazione dell’email viene aggiunta dopo l’invio. È un meccanismo simile a quello del timbro postale su una cartolina.

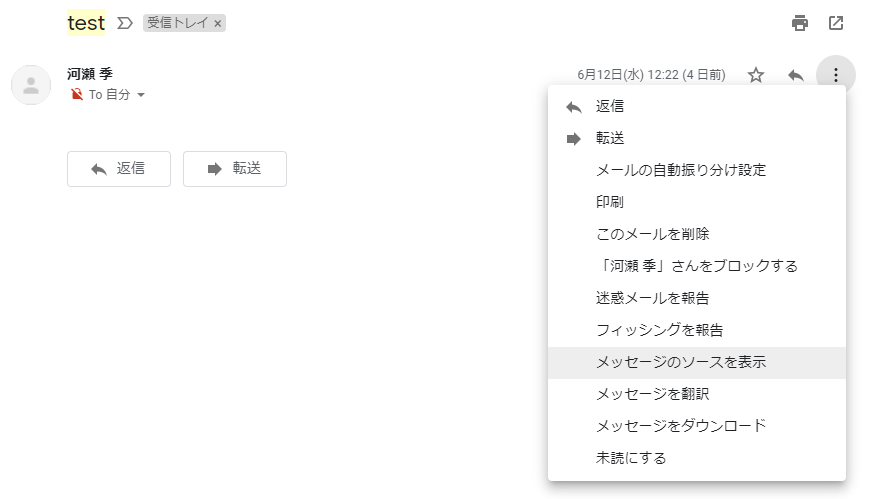

Come verificare l’intestazione delle email su GMail

Nel caso di Gmail, è possibile visualizzare l’intestazione dell’email aprendo l’email e selezionando “Mostra sorgente messaggio” dall’icona in alto a destra.

L’intestazione dell’email viene continuamente aggiunta in cima durante il percorso di trasmissione. La spiegazione dettagliata di come leggerlo diventerebbe una discussione molto dettagliata, quindi la ometterò, ma a causa del meccanismo di “essere aggiunto in cima”, l’indirizzo IP del mittente dell’email appare in fondo a questa intestazione dell’email. In altre parole, è un meccanismo simile a capire dove è stata postata per la prima volta una cartolina guardando l’intestazione dell’email.

Ci sono casi in cui l’identità del mittente può essere determinata dall’indirizzo IP del mittente dell’email

Nel nostro scenario, la fonte era un individuo all’interno dell’ufficio di Hidemitsu Ito, e l’indirizzo IP dell’ufficio era la fonte. Nel caso di linee fisse come case e uffici, ci sono indirizzi IP che cambiano giorno per giorno e quelli che non cambiano (cosiddetti indirizzi IP fissi). Non è specificato nello scenario, ma l’indirizzo IP dell’ufficio di Hidemitsu Ito è fisso, e Taiga deve aver notato in qualche modo che “questo (fisso) indirizzo IP è l’indirizzo IP dell’ufficio di Hidemitsu Ito”.

Per quanto riguarda questo “in qualche modo”, sulla base della rappresentazione dello scenario, probabilmente era il seguente metodo.

Innanzitutto, il “server di posta” è indicato dall’indirizzo IP e dal nome host corrispondente. Se si ottiene un dominio personalizzato e si imposta un server di posta in casa, il nome host stesso diventa qualcosa che include il dominio personalizzato di Hidemitsu Ito, come “smtp.itouhidemitsu.jp”, e leggendo l’intestazione dell’email in cui è scritto il nome host, è immediatamente evidente che è stato inviato dal server di Hidemitsu Ito.

Inoltre, se si tratta di un indirizzo IP fisso, ci sono casi in cui il colpevole può essere identificato confrontando con le email precedenti. Ad esempio, se un ex partner sta inviando email di molestie in modo anonimo, anche se l’indirizzo email stesso è “anonimo”,

- L’indirizzo IP scritto nell’intestazione dell’email durante la relazione

- L’indirizzo IP scritto nell’intestazione dell’email di molestie inviata in modo anonimo

Se corrispondono, si può determinare che “il colpevole è l’ex partner”.

Nel caso dello scenario, Taiga non ha avuto quasi nessun contatto con Hidemitsu Ito per molti anni, e sembra che abbia solo parlato occasionalmente con la segretaria al telefono, quindi è incerto se conoscesse o meno l’indirizzo IP (fisso) dell’ufficio di Hidemitsu Ito. È probabile che il nome host stesso includesse il dominio personalizzato di Hidemitsu Ito.

Tuttavia, l’identificazione del mittente dall’intestazione dell’email (e l’indirizzo IP del mittente scritto al suo interno) è solo un caso eccezionale. In generale, questa ricerca è piuttosto difficile.

Clicca qui per una spiegazione dettagliata del “tatuaggio digitale”Category: Internet